病毒事件概述

近日, GandCrab5.2版本勒索病毒攻击多发,经分析此次病毒木马涉及到多个变种,传播途径多样包括WebLogic漏洞、CVE-2019-7238,NexusRepository Manager 3 远程代码执行漏洞、钓鱼邮件、网页挂马等。

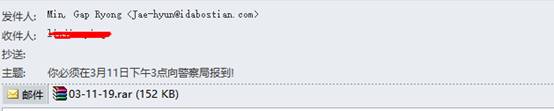

例如,在某攻击邮件中会发送如下内容:

邮件标题为“你必须在 3 月 11 日下午 3 点向警察局报到!”

发件人邮箱为:Jae-hyun@idabostian.com

发件人名称:Min,Gap Ryong

如图:

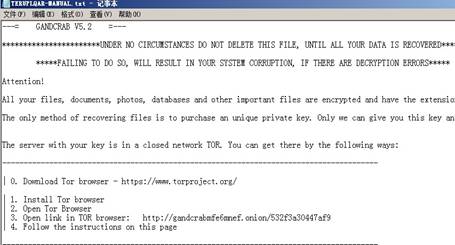

运行附件内的恶意软件后,可以确认是 GandCrab V5.2 版本:

GandCrab 勒索病毒家族在国内传播广泛,曾使用鱼叉邮件、U 盘蠕虫、感染压缩包、下载器、远程桌面爆破、永恒之蓝、Web 服务器漏洞等各种方式传播,在 GandCrab V5.2 版本病毒的传播途径中又开启了网页挂马方式,据 360 威胁情报中心监测显示,精心构造的挂马网站会通过色情站点等广告联盟渠道进行传播,对访客实施网页挂马攻击。当 GandCrab 被执行后会对计算机内的文件进行高强度的加密,并需要限时支付赎金后才能恢复被加密的文件。由于不能获得作者的解密密钥,目前的加密实现上也还未找到可利用的漏洞,故GandCrab v5.2 版本暂时没有免费的解密方法和工具。

病毒传播方式

目前已知的传播方式如下:

1. 定向鱼叉攻击邮件投放;

2. 垃圾邮件批量投放传播;

3. 网页挂马攻击;

4. 利用 CVE-2019-7238(NexusRepository Manager 3 远程代码执行漏洞)进行传播;

5. 利用 WebLogic CVE-2017-10271 漏洞进行传播;

6. 利用自动化机制病毒进行传播(https://mp.weixin.qq.com/s/R-Ok96U5Jb2aaybUfsQtDQ):

a) 通过 RDP、VNC 等途径进行爆破并入侵;

b) 利用 U 盘、移动硬盘等移动介质进行传播;

c) 捆绑、隐藏在一些破解、激活、游戏工具中进行传播;

7. 感染 Web/FTP 服务器目录并进行传播主要传播端口为: 445、135、139 、3389、5900 等端口。

【紧急处置】

1. 控制已发现被攻陷主机,采取措施防止蔓延:下线已发现招攻陷主机,扫描暴露到公网的主机和端口、紧急关停。

2. 摸清楚受害主机范围,对中招主机进行处置:通过网络流量分析、病毒扫描或漏洞扫描等方式,筛查出受害主机范围,对中招主机下线然后查杀,及时升级服务程序并安装相应补丁。

【未感染主机与加固】

1. 在网络边界防火墙上全局关闭3389端口或只对特定IP开放。

2. 开启Windows防火墙,尽量关闭3389、445、139、135等不用的端口。

3. 避免使用弱口令,每台服务器设置唯一口令,且复杂度要求采用大小写字母、数字、特殊符号混合的组合结构,口令位数足够长(15位、两种组合以上)。

4. 在windows中禁用U盘的自动运行功能,不打开来历不明的邮件。

5. 安装防病毒软件和服务器加固,及时更新病毒库。

6. 升级邮件系统的防护策略,部署邮件安全检测防护系统,对勒索邮件、钓鱼邮件予以检测和拦截。

7. 部署流量监控设备,开展全流量深度分析工作,以及时发现安全攻击事件,并可对攻击事件在流量中进行追踪溯源。